Mobile Device Management (MDM)Remote Monitoring Management (RMM)IT Service Management (ITSM)Sponsored

Mobile Device Management Software (MDM): Definition, Vorteile & Tools im Überblick

Marvin Erdner27.10.2025

IT-Teams können dank Mobile Device Management Netzwerkverwaltung und Datensicherung von mobilen Geräten optimieren

Inhalt

- Was ist Mobile Device Management?

- Die zentralen Vorteile von MDM-Software

- MDM-Lösungen im Vergleich: Welche Software passt zu dir?

- Software-Tipp: NinjaOne – Unified Endpoint Management mit MDM

- Fazit: MDM als Schlüssel zur Wettbewerbsfähigkeit

Früher waren feste Desktop-Arbeitsplätze die Regel. Heute sind tragbare Geräte wie Notebooks, Tablets und Smartphones sind zum Standard geworden. Mitarbeiter*innen können so flexibel von zu Hause oder unterwegs arbeiten. Diese neue Freiheit trägt zwar maßgeblich zur Effizienz bei, stellt Unternehmen jedoch vor massive Herausforderungen, wenn es um Datensicherheit geht.

Eins steht fest: Wer Mitarbeiter- oder Kundendaten nicht datenschutzkonform verarbeitet, riskiert nicht nur rechtliche Probleme, sondern auch hohe Strafen.

Dieser Artikel liefert dir einen klaren Überblick über die Technologien und Mobile Device Management (MDM) Software, die dir helfen, Data Protection, Security Policies und Remote Control unter einen Hut zu bekommen.

Das Wichtigste in Kürze

- MDM (Mobile Device Management) ermöglicht die zentrale Verwaltung, Absicherung und Steuerung aller mobilen Endgeräte im Unternehmen.

- MDM-Software ist essenziell für die IT-Sicherheit (z. B. Remote Wipe bei Verlust) und die Einhaltung von Datenschutzrichtlinien (Compliance).

- MDM (Gerät) unterscheidet sich von MAM (Mobile Application Management), welches sich auf die Absicherung einzelner Apps fokussiert (ideal für BYOD).

- Die Einführung von MDM senkt den Verwaltungsaufwand und steigert die Effizienz der IT-Abteilung durch Automatisierung und Remote-Support.

Was ist Mobile Device Management?

Mobile Device Management (MDM) bezeichnet eine Technologie, die Unternehmen eine zentrale Verwaltung ihrer mobilen Endgeräte ermöglicht. Im Wesentlichen ist MDM eine Softwarelösung, die als Brücke zwischen der IT-Abteilung und allen genutzten Smartphones, Tablets und Laptops (den sogenannten Endpoints) dient.

Ziel ist es, diese Geräte zu überwachen, abzusichern und zu steuern, unabhängig davon, wo sich diese gerade befinden oder welche Betriebssysteme genutzt werden. MDM ist somit der Schlüssel zur Kontrolle und Sicherheit in einer zunehmend dezentralisierten Arbeitswelt.

MDM vs. MAM: Wo liegt der Unterschied?

Im Kontext von MDM taucht oft der Begriff Mobile Application Management (MAM) auf. Obwohl sich beide Technologien in ihren Zielen ähneln, unterscheiden sie sich in ihrer Reichweite:

Merkmal | Mobile Device Management (MDM) | Mobile Application Management (MAM) |

|---|---|---|

Kontrollebene | Gesamtes Gerät und Betriebssystem | Einzelne Apps und deren Daten |

Funktionalität | Remote Lock, Remote Wipe (Gerät), OS-Updates, Konfiguration | Absicherung der App-Daten, App-Level-Verschlüsselung |

Ideal für | Firmeneigene Geräte (Corporate-Owned) | Privatgeräte (Bring Your Own Device, BYOD) |

Mobile Application Management (MAM) funktioniert ähnlich wie MDM, fokussiert sich aber nur auf Apps statt aufs gesamte Betriebssystem. Bei „Bring Your Own Device"-Szenarien ist MAM oft die bessere Wahl: Du verwaltest als Arbeitgeber*in nur geschäftliche Apps, während private Daten und Apps tabu bleiben – so wie es DSGVO und Arbeitsverträge vorschreiben. MDM greift dagegen tiefer und ist ideal, wenn du volle Kontrolle über die Endgeräte brauchst.

Die zentralen Vorteile von MDM-Software

Die Implementierung einer MDM-Software ist nicht nur eine Frage der IT-Security, sondern ein wichtiger Hebel für Compliance, Effizienz und die Produktivität deines Teams.

Sicherheit und Datenschutz gewährleisten

Die vielfältigen Funktionen eines MDM-Systems helfen dir, Hacking-Angriffe, Datenlecks und die damit verbundenen juristischen Risiken zu vermeiden:

- Zentrale Richtlinienumsetzung: Du kannst neue firmeninterne oder gesetzliche Richtlinien (z. B. Passwortkomplexität, Verschlüsselung) zentral auf allen Geräten implementieren und ihre Einhaltung garantieren.

- Diebstahlschutz: Bei Verlust oder Diebstahl von Endgeräten lassen sich geschäftliche Daten aus der Ferne löschen (Remote Wipe), noch bevor Dritte Zugriff erhalten.

- Schutz vor Schadsoftware: MDM stellt sicher, dass Schutzmaßnahmen wie Verschlüsselung und die aktuellsten Virenschutz-Definitionen auf allen Endpoints aktiv sind.

Effizienz und Kosten senken

MDM-Lösungen vermeiden aufwendige manuelle Schritte und beschleunigen die IT-Administration:

- Standardisierung und Automatisierung: Das Herunterladen neuer Anwendungen, die Verteilung von Updates und die Konfiguration von Zugriffen (z. B. auf Cloud-Dienste) lässt sich zentral steuern und automatisieren.

- Schnelle Reaktion: Im Notfall (Abhandenkommen, Hacking) ist keine aufwendige Mehrarbeit nötig. Die Daten sind bereits gelöscht oder verschlüsselt, wodurch die Geschäftsfähigkeit nicht gefährdet wird.

- IT-Support (Remote Control): IT-Verantwortliche können Remote-Management und Fernsteuerung nutzen, um Mitarbeitenden schnell und standortunabhängig bei Fragen oder Problemen zu helfen.

MDM-Lösungen im Vergleich: Welche Software passt zu dir?

Der Markt für Mobile Device Management ist groß und umfasst verschiedene Ansätze, die oft unter dem Begriff Unified Endpoint Management (UEM) zusammengefasst werden. UEM-Plattformen verwalten nicht nur mobile Geräte, sondern alle Endpoints (Desktops, Server, virtuelle Maschinen) über eine einzige Konsole.

Die Wahl der richtigen Software hängt von der Unternehmensgröße und den spezifischen Anforderungen ab. Zu den bekanntesten Anbietern gehören:

- Microsoft Intune: Stark, wenn das Unternehmen bereits tief im Microsoft-Ökosystem (Azure AD, Office 365) verankert ist.

- VMware Workspace ONE: Eine umfassende UEM-Lösung, die sich auf die digitale Mitarbeitererfahrung konzentriert.

- NinjaOne: Eine spezialisierte, international ausgerichtete RMM- und UEM-Plattform, die sich durch eine einfache Implementierung und breite Funktionspalette auszeichnet und besonders für MSPs und interne IT-Teams geeignet ist, die Wert auf effizientes Remote Monitoring legen.

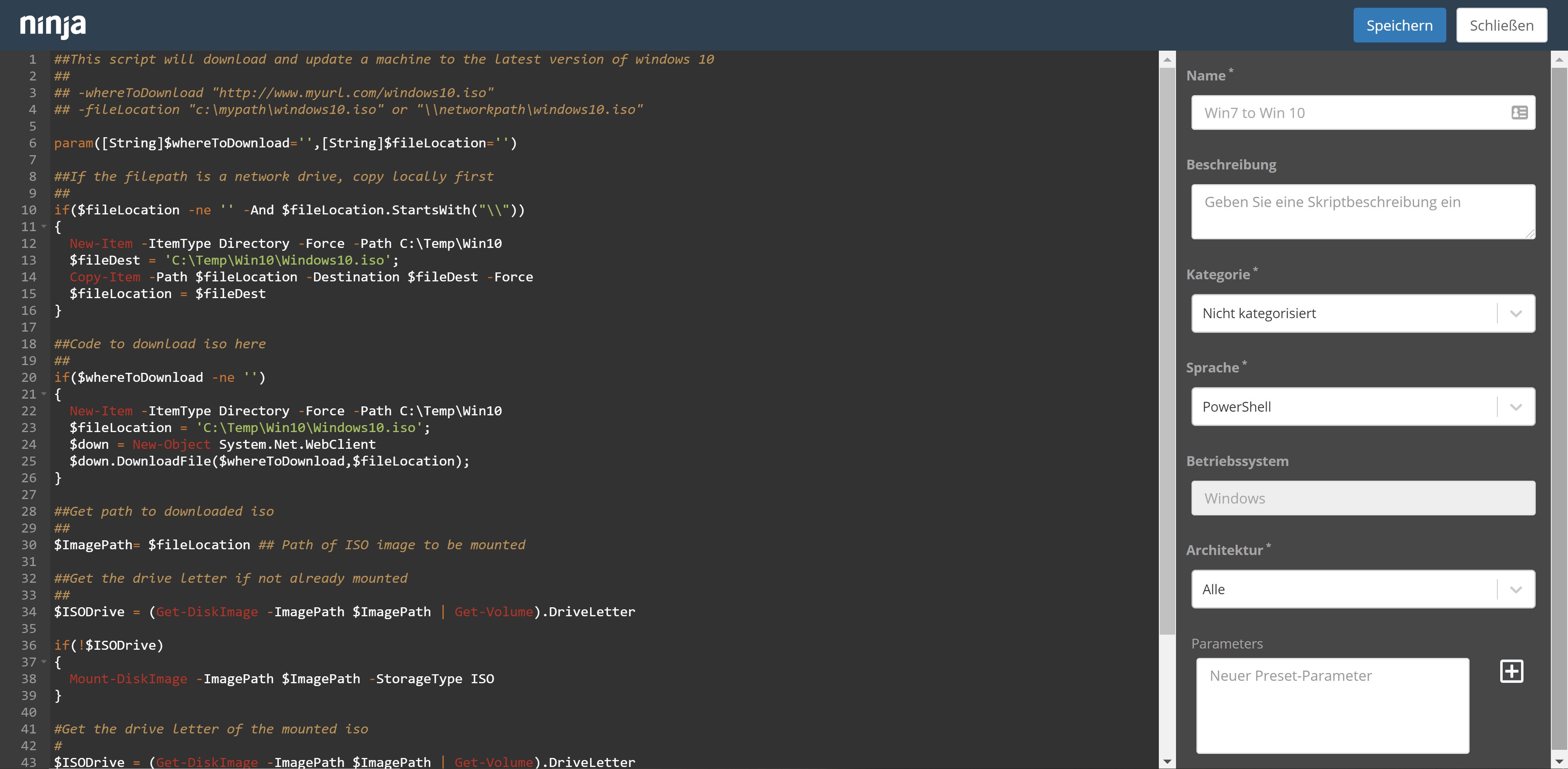

Software-Tipp: NinjaOne – Unified Endpoint Management mit MDM

Die Unified Endpoint Management-Plattform NinjaOne (ehemals NinjaRMM) wurde 2013 gegründet und bietet eine Lösung, die über das klassische MDM hinausgeht.

Kernfunktionen der NinjaOne Plattform:

NinjaOne ermöglicht als Remote-Monitoring-Plattform die zentrale Verwaltung von Endpoints über eine einzige, intuitive Oberfläche. Die Software ist auf Apple- und Android-Geräten sowie allen gängigen Desktop-Betriebssystemen anwendbar.

Zu den Kernfunktionen, die für ein erfolgreiches MDM und UEM essenziell sind, zählen:

- Endpunktüberwachung: Echtzeit-Einblick in den Zustand aller Geräte.

- Remote-Management & Fernsteuerung: Direkter Zugriff und Steuerung zur schnellen Problembehebung.

- Patch-Management: Automatisiertes Verteilen von Sicherheits-Patches und Updates, um Sicherheitslücken zu schließen. [Int. Link: Security]

- Software-Management: Zentrales Rollout und Deinstallation von Anwendungen.

- Backup-Verwaltung: Sicherstellung der Datenverfügbarkeit.

- Asset-Management: Umfassender Überblick über die gesamte IT-Infrastruktur.

- IT-Dokumentation & Service-Desk: Effiziente Organisation und Support-Workflows.

Mit seinem neuesten Feature unterstützt dich NinjaOne gezielt bei der Umsetzung des Mobile Device Managements – oder auch deines MAMs – und integriert diese Funktionen nahtlos in die bestehende UEM-Plattform. Durch die Multi-tenancy (Mehrmandantenfähigkeit)-Architektur eignet sich NinjaOne nicht nur für IT-Teams von Unternehmen, sondern auch ideal für Managed Service Provider (MSPs), die eine effiziente und skalierbare Verwaltung für ihre Kunden benötigen.

Fazit: MDM als Schlüssel zur Wettbewerbsfähigkeit

Mobile Device Management (MDM) ist in Zeiten von Remote Work und flexiblen Arbeitsmodellen unverzichtbar. Es schützt nicht nur sensible Daten und gewährleistet die Einhaltung von Datenschutzbestimmungen, sondern steigert auch die Effizienz deiner IT-Abteilung und senkt die Fehlerquote.

Eine umfassende Plattform wie NinjaOne, die MDM-Funktionen in ein Unified Endpoint Management integriert, macht deine Systeme sicherer vor Cyberbedrohungen und Datenlecks. Indem du die Produktivität steigerst und den Arbeitsaufwand deiner IT-Verantwortlichen senkst, wird die zentralisierte Verwaltung von Endpoints zum Schlüssel für Wettbewerbsfähigkeit in der modernen Wirtschaft.