Endpoint Management: So behältst du die Kontrolle über deine IT-Infrastruktur

Nils Knäpper10.9.2025

Wie du mit professionellem Endpoint Management deine IT-Sicherheit stärkst, die operative Effizienz steigerst und gleichzeitig Zeit und Kosten sparst

Inhalt

- Was ist Endpoint Management?

- Die vier kritischen Herausforderungen im modernen Endpoint Management

- Lösungsansätze für effektives Endpoint Management

- Software-Tipp: Mit diesem Tool setzt du ein Endpoint-Management um

- Fazit – Endpoint Management als strategischer Erfolgsfaktor

Egal, ob Laptop, Smartphone oder Tablet: Remote Work und die Nutzung privater Geräte am Arbeitsplatz haben die Anzahl der Endgeräte (Endpoints) stark ansteigen lassen – gleichzeitig wird ihre zentrale Verwaltung immer komplexer.

Das Problem liegt auf der Hand: Ohne systematisches Management bleiben wichtige Sicherheitsupdates unangewendet, Konfigurationsfehler unentdeckt und Compliance-Verstöße unbemerkt. Ein gehackter Endpoint kann zum Einfallstor für Cyber-Angriffe werden und ihnen den Zugang zu weiteren Systemen im Netzwerk ermöglichen.

Das Endpoint Management ist deshalb ein zentraler Bestandteil für eine stabile IT-Infrastruktur. Dieser Artikel analysiert die wichtigsten Herausforderungen beim Management unterschiedlicher Endpoint-Landschaften und zeigt dir Lösungsansätze für eine skalierbare und sichere Geräteverwaltung.

Das Wichtigste in Kürze

- Endpoint Management ist die zentrale Verwaltung aller Endgeräte in einem Unternehmensnetzwerk, um diese sicher, aktuell und regelkonform zu halten.

- Die zunehmende Anzahl von Geräten, schnelle Veränderungszyklen, komplexe Systemlandschaften und gestiegene Sicherheitsrisiken sind die Hauptursachen für die Herausforderungen im Endpoint Management.

- Moderne Endpoint-Management-Lösungen bieten ganzheitliches Monitoring, proaktive Sicherheitsstrategien, automatisierte Schutzmechanismen und helfen bei Compliance sowie Performance-Optimierung.

- Tools wie NinjaOne vereinfachen das Endpoint Management durch automatisierte Patch-Verwaltung, Remote Monitoring, EDR, Software-Deployment und Mobile Device Management.

- Ein effektives Endpoint Management ist entscheidend, um Sicherheitslücken, Compliance-Verstöße und Produktivitätsverluste im Unternehmen zu vermeiden.

Was ist Endpoint Management?

Endpoint Management bezeichnet die zentrale Verwaltung und Kontrolle aller Endgeräte in einem Unternehmensnetzwerk. Dazu gehören Computer, Laptops, Smartphones, Tablets, Server und zunehmend auch IoT-Geräte wie Drucker, Kameras oder Smart-Home-Geräte. Das Ziel: alle diese Geräte sicher, aktuell und regelkonform zu halten.

Im Kern geht es dabei um vier zentrale Aufgaben: die Inventarisierung aller Geräte im Netzwerk, die Verteilung von Software-Updates und Patches, die Konfiguration von Sicherheitseinstellungen und die Überwachung des Gerätestatus. Moderne Endpoint-Management-Lösungen automatisieren diese Prozesse weitgehend und ermöglichen es IT-Administrator*innen, hunderte oder tausende Geräte effizient zu verwalten.

Abgrenzung zu verwandten Begriffen:

- Endpoint Monitoring konzentriert sich ausschließlich auf die Überwachung von Gerätezuständen und Performance-Metriken, ohne aktive Verwaltungsfunktionen.

- Endpoint Protection fokussiert sich primär auf Sicherheitsaspekte wie Antivirus-Schutz, Firewall-Konfiguration und Malware-Erkennung.

- Endpoint Management umfasst beide Bereiche und erweitert sie um umfassende Verwaltungsfunktionen wie Software-Deployment, Patch-Management und Geräte-Konfiguration.

Die vier kritischen Herausforderungen im modernen Endpoint Management

Früher hat es genügt, eine Handvoll Desktop-PCs im Büro zu verwalten und gelegentlich Updates zu installieren. Heute stehen IT-Teams allerdings vor deutlich komplexeren Herausforderungen:

1. Exponentielles Endpoint-Wachstum

Remote Work und die Bring-Your-Own-Device-Kultur haben die Anzahl der zu verwaltenden Geräte vervielfacht. Während früher jede*r Mitarbeiter*in einen Desktop-PC hatte, nutzen heute viele von ihnen Laptop, Smartphone und Tablet parallel. Hinzu kommen IoT-Geräte wie intelligente Thermostate, Sicherheitskameras und vernetzte Drucker.

2. Beschleunigte Veränderungszyklen

Software-Updates erscheinen heute in kürzeren Abständen, neue Betriebssystem-Versionen kommen häufiger und Hardware-Generationen wechseln schneller. Was gestern aktuell war, kann heute bereits ein Sicherheitsrisiko darstellen. IT-Teams müssen permanent auf dem neuesten Stand bleiben und Updates zeitnah ausrollen.

3. Komplexität der Verwaltung

Moderne Unternehmen arbeiten mit einer Mischung aus Windows-PCs, Apple MacBooks, Android-Smartphones, iOS-Tablets und Linux-Servern. Jedes Betriebssystem hat eigene Verwaltungstools, Sicherheitsrichtlinien und Update-Mechanismen. Diese Heterogenität macht eine einheitliche Verwaltung zur Herausforderung.

4. Gestiegene Sicherheitsrisiken

Endpoints sind das bevorzugte Ziel von Cyberangreifer*innen, da sie oft weniger gut geschützt sind als Server. Phishing-Mails, USB-Sticks mit Malware oder unsichere WLAN-Verbindungen können schnell zum Einfallstor werden. Besonders bei remote arbeitenden Mitarbeiter*innen ist die Kontrolle über die Sicherheitsmaßnahmen schwieriger.

Diese Herausforderungen führen zu überlasteten IT-Teams, die mehr Zeit mit manuellen Wartungsarbeiten verbringen statt mit strategischen Projekten. Gleichzeitig steigen die Sicherheitsrisiken, und Compliance-Anforderungen werden schwieriger zu erfüllen. Ungeplante Ausfälle durch veraltete Software oder Sicherheitsvorfälle können die Produktivität des gesamten Unternehmens beeinträchtigen.

Lösungsansätze für effektives Endpoint Management

Die gute Nachricht: Für jede dieser Herausforderungen gibt es bewährte Lösungsansätze. Moderne Endpoint Management Software kombiniert Überwachung und Schutz in einer zentralen Plattform.

- Ganzheitliches Monitoring als Fundament: Eine kontinuierliche Überwachung aller Endpoints bildet die Basis für effektives Management. Das System erfasst automatisch den Hardware-Status, den Software-Zustand und die aktuelle Sicherheitslage. So behältst du jederzeit den Überblick über deine gesamte IT-Landschaft.

- Proaktive Sicherheitsstrategien: Statt auf Probleme zu reagieren, kannst du sie verhindern. Automatisiertes Patch Management sorgt dafür, dass kritische Sicherheitsupdates zeitnah auf allen Geräten installiert werden. Die Integration von Endpoint Detection and Response (EDR) erkennt verdächtige Aktivitäten frühzeitig.

- Automatisierte Protection-Mechanismen: Self-Healing-Systeme reparieren sich selbstständig: Stürzt ein Dienst ab, wird er automatisch neu gestartet. Intelligente Threat Response-Systeme isolieren befallene Geräte automatisch vom Netzwerk und leiten Gegenmaßnahmen ein.

- Compliance und Governance: Alle Aktivitäten werden automatisch dokumentiert und sind jederzeit nachvollziehbar. Das System erstellt audit-fähige Reports über Software-Installationen, Sicherheitsupdates und Zugriffe. Bei Compliance-Prüfungen hast du alle nötigen Nachweise sofort zur Hand.

- Performance-Optimierung: Intelligentes Ressourcenmanagement sorgt dafür, dass Updates und Wartungsarbeiten die Produktivität nicht beeinträchtigen. Das System plant automatisch präventive Wartungszyklen außerhalb der Arbeitszeiten und optimiert die Netzwerkbandbreite für Software-Verteilungen.

- Incident Response Integration: Bei Sicherheitsvorfällen oder Systemausfällen zählt jede Minute. Moderne Endpoint-Management-Lösungen sind direkt mit Incident Response-Systemen verknüpft und können automatisch Notfall-Maßnahmen einleiten.

Software-Tipp: Mit diesem Tool setzt du ein Endpoint-Management um

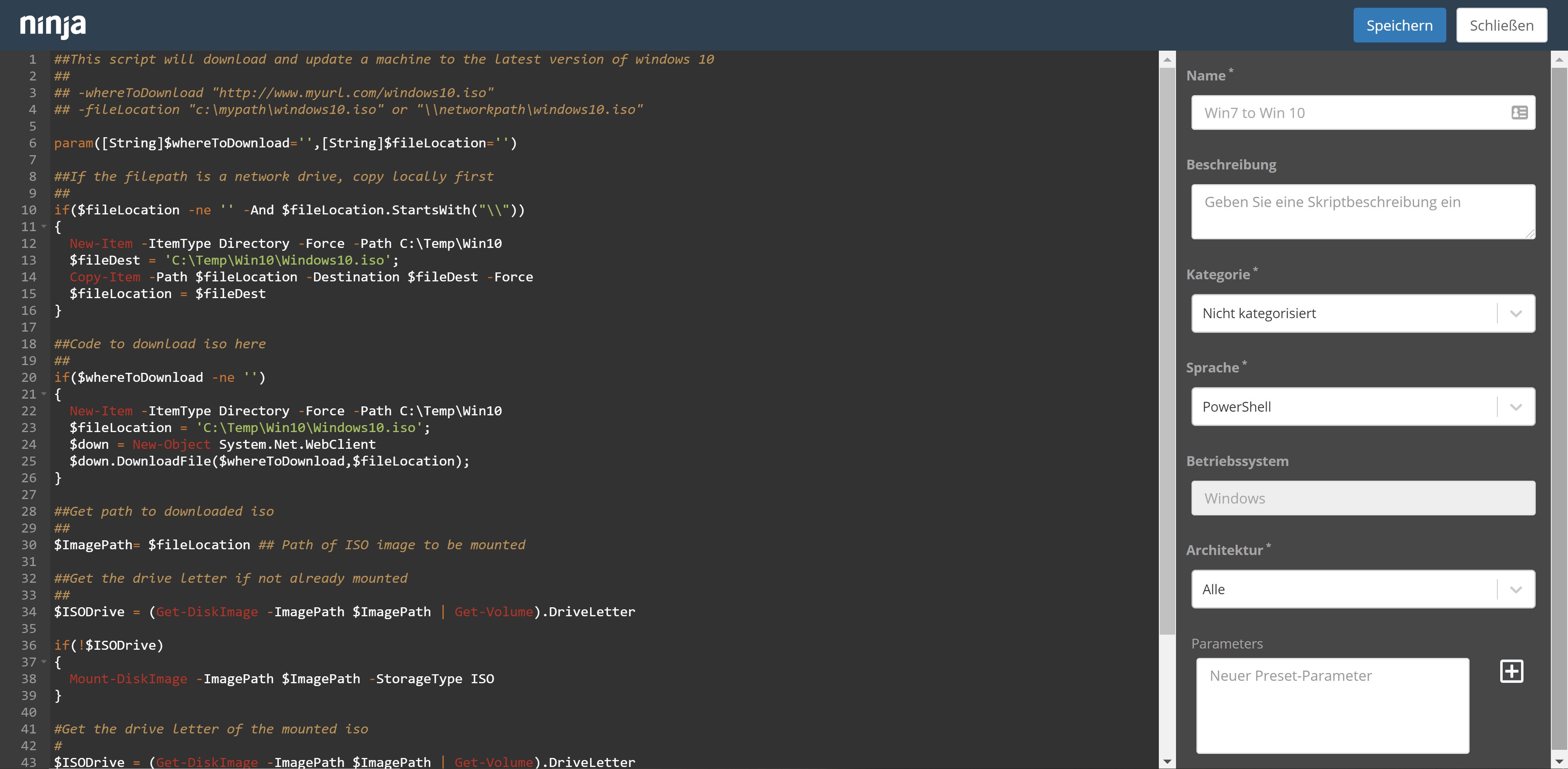

Von der Theorie zur Praxis: NinjaOne ist eine cloudbasierte Endpoint-Management-Plattform, die alle genannten Lösungsansätze in einer einzigen Oberfläche vereint. Die Software richtet sich an IT-Teams aller Größen – von kleinen Unternehmen mit wenigen dutzend Geräten bis hin zu Großkonzernen mit zehntausenden Endpoints.

Das Tool funktioniert dabei als zentrale Kommandozentrale für deine gesamte IT-Infrastruktur. Die Plattform verwaltet Windows-, Mac- und Linux-Systeme sowie mobile Geräte über eine einheitliche Benutzeroberfläche. Typische Anwendungsfälle sind das automatisierte Patch Management für alle Betriebssysteme, die Fernwartung von Endpoints ohne VPN-Verbindung, das Software-Deployment auf hunderte Geräte gleichzeitig und die proaktive Überwachung der System-Performance.

Kernfeatures und Highlights in der Übersicht:

- Automatisiertes Patch Management: Windows-, Mac- und Linux-Updates werden automatisch verteilt und installiert, mit flexiblen Zeitfenstern für kritische und unkritische Updates.

- Remote Monitoring & Management (RMM): Echtzeitüberwachung von CPU, RAM, Festplatten und Netzwerk-Performance mit anpassbaren Alarmen und automatischen Benachrichtigungen.

- Endpoint Detection & Response (EDR) über Schnittstellen mit führenden Anbietern wie Crowdstrike, SentinelOne und Bitdefender. Diese integrierte Lösung ermöglicht es, verdächtige Aktivitäten zu analysieren und befallene Geräte automatisch vom Netzwerk zu isolieren.

- Software-Deployment: Zentrale Installation und Aktualisierung von Anwendungen auf beliebig vielen Geräten mit vorgefertigten Paketen für gängige Software.

- Mobile Device Management (MDM): Verwaltung von Smartphones und Tablets mit Richtlinien für App-Installation, WLAN-Konfiguration und Sicherheitseinstellungen.

- Backup & Recovery: Automatisierte Datensicherung mit Cloud- und lokalen Backup-Optionen sowie schnelle Wiederherstellung einzelner Dateien oder kompletter Systeme.

- IT-Documentation: Automatische Inventarisierung aller Hard- und Software mit detaillierten Reports für Compliance-Nachweise und Asset-Management.

Fazit – Endpoint Management als strategischer Erfolgsfaktor

Die wachsende Anzahl an Geräten, verkürzte Update-Zyklen und zunehmende Sicherheitsbedrohungen machen ein zentrales Endpoint Management zur zentralen Aufgabe jeder IT-Abteilung. Wer hier nicht handelt, riskiert nicht nur Sicherheitslücken und Compliance-Verstöße, sondern auch die Produktivität des gesamten Unternehmens.

Bei der Auswahl der richtigen Lösung solltest du auf Automatisierungsgrad, Plattform-Vielfalt und Skalierbarkeit achten. Tools wie NinjaOne zeigen, dass sich komplexe IT-Landschaften effizient verwalten lassen. Mehr Infos und weitere Tools findest du auf OMR Reviews.